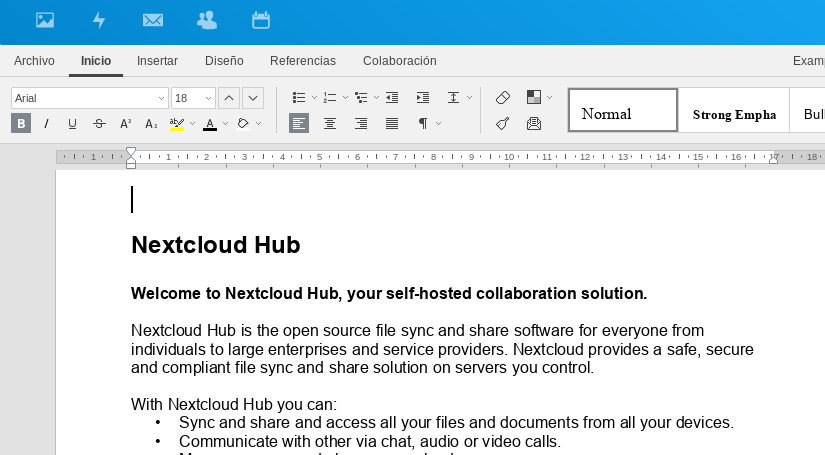

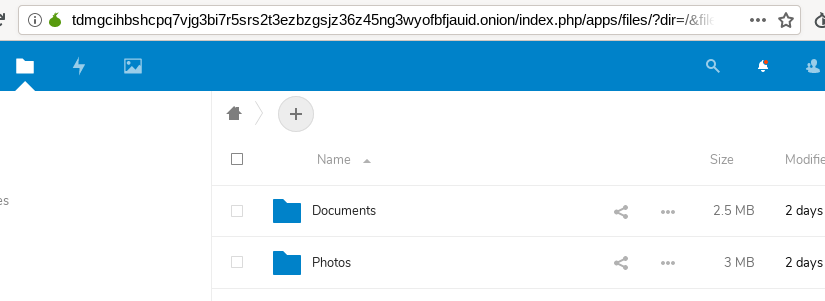

La reciente Ley de Mercados Digitales (DMA) regula a las grandes plataformas de internet en Europa. Entre ellas, se destaca el caso de WhatsApp que ahora estará obligada a permitir a otras aplicaciones a interoperar con ella. En esta columna reflexionamos sobre la estrategia que está aplicando la Unión Europea y las opciones que nos dan los estándares abiertos para tener una internet más descentralizada.

A diario nos comunicamos a través de WhatsApp: compartimos conversaciones con ex compañeros de colegio, decidimos sobre asuntos familiares y profesionales, vivimos el romance; muchas alegrías y tristezas suceden en esta plataforma. Casi todas las personas con un teléfono inteligente en América Latina utilizamos WhatsApp y somos más de 3 mil millones personas en el mundo.

Sigue leyendo