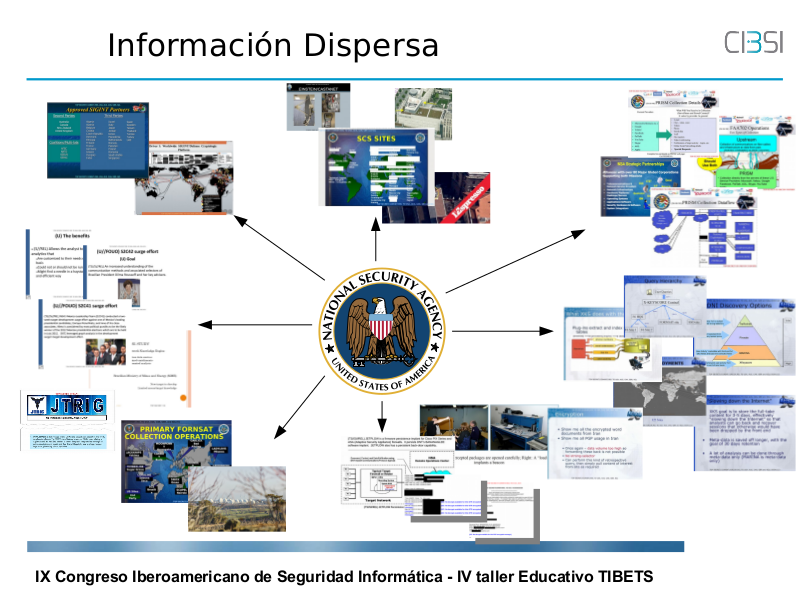

Hoy en día es común tener muchos dispositivos entre celulares, tablets y computadoras; resulta conveniente compartir información entre todos estos dispositivos o con otras personas. Servicios como Dropbox, Google Drive, One Drive u otros son útiles para esta tarea, sin embargo esto implica compartir la información con estas empresas. Dropbox, Google y Microsoft (One Drive) son empresas que han sido vinculadas con el programa PRISM de la NSA, además de entregar los datos a estas empresas, se los estaría entregando a agencias de inteligencia.

A diferencia de servicios gratuitos o pagados como los antes mencionados, con software libre es posible tener una solución similar con infraestructura propia. Es decir, nadie pero los dueños de la infraestructura debería poder acceder a la información que se comparte. De esta manera cualquier persona con conocimientos técnicos podría implementar su propia nube para compartir archivos. En su defecto, alguien sin conocimientos técnicos puede pedir ayuda o contratar a alguien que sepa como hacerlo.

En este tutorial explicaré la forma más fácil de instalar Nextcloud que he probado hasta ahora. Para esto es necesario tener una máquina con Linux, esta podría ser algo como un Raspberry Pi, una computadora vieja o una máquina virtual. No es necesario tener una dirección IP pública ya que se utilizará los servicios cebolla de Tor para acceder a Nextcloud.

Sigue leyendo →Artículos relacionados