Nota: Este artículo es el segundo capítulo de mi tesis de Maestría en Seguridad Informática de la UBA: «Comunicaciones Secretas en Internet«

Eben Moglen es un abogado y doctor en historia de la universidad de Yale que financió sus estudios desarrollando software. Fue miembro del equipo de defensa de Philip Zimmermann, autor original de PGP1, cuando fue amenazado legalmente por el gobierno de Estados Unidos por hacer accesible el cifrado fuerte libremente. Ha sido abogado de la Fundación de Software Libre, organización con la que trabajó en el desarrollo de la versión tres de la licencia GPL. Desde 1987 trabaja como profesor en la Universidad de Columbia en Estados Unidos. [18] [19]

Moglen tiene un entendimiento técnico y político

sobre el uso de la tecnología y el impacto que esta puede tener en

la sociedad. Luego de las primeras revelaciones de Snowden, Moglen

dictó una seria de charlas en la Universidad de Columbia. Él

sostiene que para tener privacidad en Internet es necesario tener por

lo menos 3 cosas: secreto, anonimato y autonomía.[20]

El secreto es la habilidad de ocultar el contenido

de los mensajes para que pueda ser leído solo por quiénes

intervienen en la comunicación. El anonimato por su parte implica

ocultar quién publica contenido y quién lo lee, incluso si el

contenido del mensaje es público. Dice Moglen que el anonimato de

quién publica algo es tan importante como el de quién lo lee.

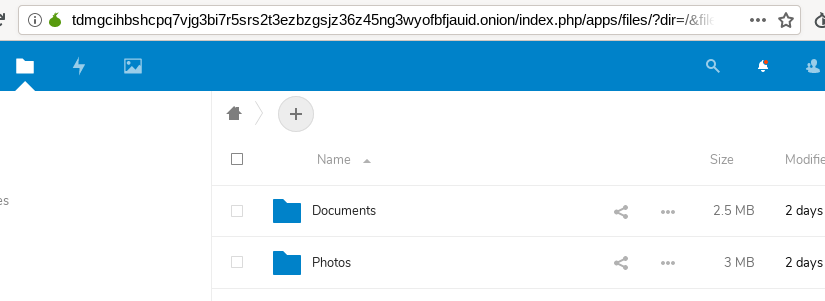

Autonomía quiere decir que se

puede tomar decisiones propias independientemente

de las fuerzas que quieran vulnerar el secreto o el anonimato.

Secreto de

las comunicaciones, anonimato y autonomía son los pilares que se

buscarán al momento de elegir una herramienta de seguridad en este

trabajo.

En la

sección 2.1 se explicará que es la privacidad y por que es

importante protegerla. En la sección 2.2 se hablará sobre software

libre y las características que lo hacen importante para las

comunicaciones seguras. En la sección 2.3 se describe el uso de la

criptografía para proteger las comunicaciones. Por último, en la

sección 2.4 se analiza la centralización de las comunicaciones en

Internet y se explica por qué es importante tener autonomía.

Sigue leyendo →Artículos relacionados